Bạn đang xem bài viết Botnet là gì ? Cách tự bảo vệ mình khỏi Botnet tại Pgdphurieng.edu.vn bạn có thể truy cập nhanh thông tin cần thiết tại phần mục lục bài viết phía dưới.

Bất cứ lúc nào, tất cả những người sử dụng máy tính đều có thể trở thành nạn nhân của một cuộc tấn công mạng. Có nhiều loại tấn công mạng (Tiếng Anh hay gọi là Cyberattack) khác nhau , từ lừa đảo đến DDOS đến tấn công mật khẩu. Trên internet, có rất nhiều mối nguy hiểm đối với an ninh online. Nhiều mối đe dọa trong số này là những công nghệ đầy hứa hẹn đã bị lạm dụng, Botnet là 1 trong những điều như vậy.

Botnet là gì?

Các từ “robot” và “network” cùng nhau tạo nên thuật ngữ Botnet. Botnet đề cập đến một mạng lưới các thiết bị kết nối internet bị tấn công được cài đặt các mã độc (Malicious Code) được gọi là phần mềm độc hại – Malware. Mỗi thiết bị bị nhiễm này được gọi là Bot và một hacker/tội phạm mạng được gọi là “Người chăn Bot” sẽ điều khiển chúng từ xa. Bot còn được gọi là zombie và botnet được gọi là đội quân zombie.

Người quản lý bot có thể chỉ đạo mọi bot thực hiện hành động bất hợp pháp phối hợp từ một vị trí trung tâm duy nhất. Một botnet có thể có nhiều bot và do đó cho phép kẻ tấn công thực hiện các cuộc tấn công quy mô lớn. Các thiết bị bị lây nhiễm có thể nhận được các bản cập nhật và sửa đổi hành vi của chúng một cách dễ dàng và nhanh chóng vì kẻ tấn công từ xa sẽ kiểm soát chúng. Các bot được sử dụng để tự động hóa các cuộc tấn công quy mô lớn, bao gồm đánh cắp dữ liệu, lỗi Server, phát tán phần mềm độc hại, tạo email spam và tạo lưu lượng truy cập độc hại cho các cuộc tấn công từ chối dịch vụ (DDoS) phân tán.

Botnet hoạt động như thế nào?

Bây giờ bạn đã hiểu rõ về botnet là gì, đã đến lúc tìm hiểu sâu hơn về cách hoạt động của botnet. Dưới đây là các bước được thực hiện để bắt đầu một cuộc tấn công botnet:

- Chuẩn bị đội quân Botnet: Bước đầu tiên trong việc tạo botnet là lây nhiễm càng nhiều thiết bị được kết nối càng tốt, để đảm bảo có đủ bot để thực hiện cuộc tấn công. Nó sử dụng sức mạnh tính toán của các thiết bị bị nhiễm cho các tác vụ vẫn bị ẩn đối với chủ sở hữu thiết bị. Tuy nhiên, phần băng thông được lấy từ một máy là không đủ và do đó Botnet kết hợp hàng triệu thiết bị để thực hiện các cuộc tấn công quy mô lớn. Bằng cách này, nó tạo ra các bot bằng cách khai thác các lỗ hổng bảo mật trong phần mềm hoặc trang web hoặc email lừa đảo. Họ thường triển khai các botnet thông qua virus trojan horse.

- Thiết lập kết nối: Sau khi hack thiết bị, như bước trước, nó sẽ lây nhiễm một phần mềm độc hại cụ thể để kết nối thiết bị trở lại Server botnet trung tâm. Bằng cách này, nó kết nối tất cả các thiết bị trong mạng botnet và chúng sẵn sàng thực hiện cuộc tấn công. Người chăn nuôi bot sử dụng lập trình lệnh để điều khiển hành động của bot.

- Phát động cuộc tấn công: Sau khi bị nhiễm, bot cho phép truy cập vào các hoạt động cấp administrator như thu thập và đánh cắp dữ liệu người dùng, đọc và ghi dữ liệu hệ thống, giám sát hoạt động của người dùng, thực hiện các cuộc tấn công DDoS, gửi thư rác, khởi chạy các cuộc tấn công vũ phu, khai thác tiền điện tử, v.v. .

Như đã thấy trong hình trên, kẻ chăn nuôi bot bắt đầu cuộc tấn công bằng cách lây nhiễm mã độc vào một số thiết bị, hoạt động như Botnet. Ở bước tiếp theo, các thiết bị này tiếp quản và tiến hành cuộc tấn công mạng cuối cùng. Do đó, ngay cả khi bạn truy tìm lại cuộc tấn công mạng trong tình huống như vậy, bạn cũng không thể dễ dàng theo dõi kẻ chăn bot.

Trong phần tiếp theo của hướng dẫn này về botnet là gì, bạn sẽ tìm hiểu sâu hơn về botnet và xem xét kiến trúc của botnet.

Kiến trúc Botnet

Kiến trúc botnet đã phát triển trong một thời gian để cải thiện hoạt động và giảm cơ hội bị truy tìm. Như đã thấy trước đây, một khi nó lây nhiễm được số lượng thiết bị mong muốn, botmaster (người chăn nuôi bot) sẽ kiểm soát các bot bằng hai cách tiếp cận khác nhau.

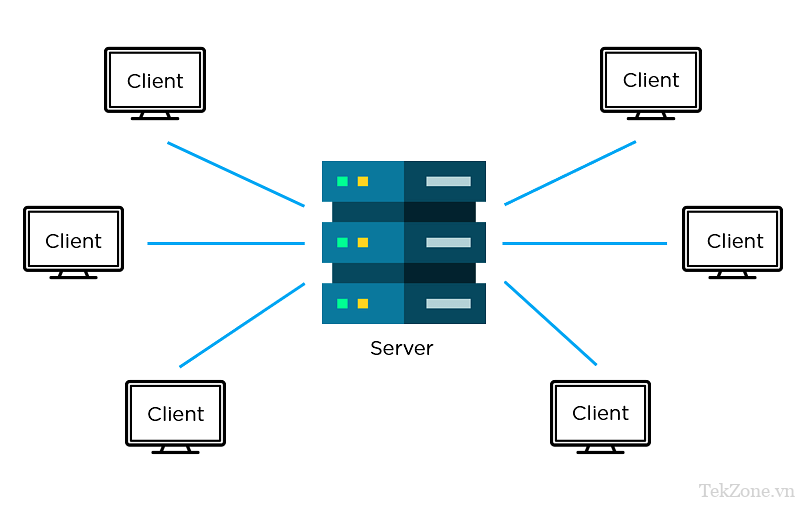

- Mô hình Client-Server

Mô hình Client-Server là mô hình truyền thống hoạt động với sự trợ giúp của Server ra lệnh và điều khiển (C&C) và các giao thức truyền thông như IRC. Ví dụ: IRC hoặc Internet Relay Chat gửi lệnh tự động đến các thiết bị bot bị nhiễm.

Trước khi tham gia vào một cuộc tấn công mạng, nó thường lập trình cho các bot ở trạng thái không hoạt động và chờ lệnh từ Server C&C. Khi người quản lý bot đưa ra lệnh cho Server, lệnh đó sẽ được chuyển tiếp đến máy khách. Sau đó, khách hàng chạy lệnh và báo cáo lại kết quả tìm được cho người quản lý bot.

- Mạng botnet P2P

Như đã thấy trong hình trên, các bot được kết nối với nhau về mặt cấu trúc và hoạt động như cả Server và máy khách C&C. Ngày nay, hacker áp dụng phương pháp này để tránh bị phát hiện.

Trong phương pháp botnet P2P, các thiết bị bị nhiễm sẽ quét các trang web độc hại hoặc các thiết bị khác. Bot thăm dò cẩn thận các địa chỉ IP ngẫu nhiên cho đến khi nó tiếp xúc với một máy bị nhiễm khác. Sau đó, các bot chia sẻ các lệnh cập nhật hoặc phiên bản mới nhất của phần mềm độc hại.

Phần tiếp theo của hướng dẫn này về botnet là gì sẽ giúp bạn làm quen với các botnet nổi tiếng mọi thời đại.

Các cuộc tấn công Botnet nổi tiếng

Bây giờ bạn đã hiểu cách thức hoạt động của botnet, bạn có thể tưởng tượng nó nguy hiểm đến mức nào. Mạng lưới các thiết bị nô lệ đứng đằng sau nhiều cuộc tấn công mạng nguy hiểm khác nhau. Bây giờ bạn sẽ xem xét một số botnet phức tạp.

Mirai là một trong những botnet nổi tiếng gắn liền với các thiết bị IoT . Được phát hiện lần đầu tiên vào năm 2016, nó chủ yếu nhắm vào các thiết bị tiêu dùng online và đã được sử dụng trong một số cuộc tấn công DDoS gây rối loạn nhất.

Vào thời kỳ đỉnh cao, Mariposa – Trojan tài chính này chiếm 90% tổng số trường hợp lừa đảo ngân hàng online toàn cầu. Nổi lên vào tháng 7 năm 2007, nó được sử dụng để đánh cắp dữ liệu từ Bộ Giao thông Vận tải Hoa Kỳ.

Được xác định lần đầu tiên vào năm 2000, Storm là một trong những botnet P2P đầu tiên có mạng lưới khổng lồ từ 250.000 đến 1 triệu thiết bị bị nhiễm. Storm xử lý các cuộc tấn công từ DDoS để xác định hành vi trộm cắp.

Được phát hiện lần đầu tiên vào năm 2016, 3ve là một loại Botnet không đánh cắp dữ liệu hoặc tiền mà thay vào đó tạo ra các nhấp chuột giả vào các quảng cáo online do các trang web giả mạo lưu trữ.

Đó là một số botnet có sức tàn phá và nguy hiểm nhất trong lịch sử. Vì vậy, hãy chuyển sang phần tiếp theo của hướng dẫn này về botnet là gì, bạn sẽ học cách tự bảo vệ mình khỏi cuộc tấn công của botnet.

Cách tự bảo vệ mình khỏi Botnet

Bạn cần có một chiến lược toàn diện, từ thói quen lướt web tốt đến cập nhật phần mềm cho đến bảo vệ chống virus để ngăn ngừa lây nhiễm botnet. Dưới đây là một số phương pháp cần thiết để tránh xa botnet.

- Cập nhật hệ điều hành là một biện pháp phòng ngừa phần mềm độc hại tốt.

- Cảnh giác với các email lừa đảo và tránh đính kèm email từ các nguồn đáng ngờ.

- Không nhấp vào các liên kết đáng ngờ và cẩn thận về trang web bạn sử dụng để tải xuống thông tin.

- Cài đặt phần mềm chống virus, chống phần mềm gián điệp và tường lửa trên hệ thống.

- Nếu bạn là chủ sở hữu trang web, hãy thiết lập phương pháp xác minh đa yếu tố và triển khai các công cụ bảo vệ DDoS. Điều này sẽ bảo vệ trang web khỏi các cuộc tấn công botnet.

- Không dùng các phần mềm C-rack trái phép.

Cảm ơn bạn đã xem bài viết Botnet là gì ? Cách tự bảo vệ mình khỏi Botnet tại Pgdphurieng.edu.vn bạn có thể bình luận, xem thêm các bài viết liên quan ở phía dưới và mong rằng sẽ giúp ích cho bạn những thông tin thú vị.

Nguồn: https://tekzone.vn/9242/botnet-la-gi-cach-tu-bao-ve-minh-khoi-botnet/

Từ Khoá Tìm Kiếm Liên Quan: